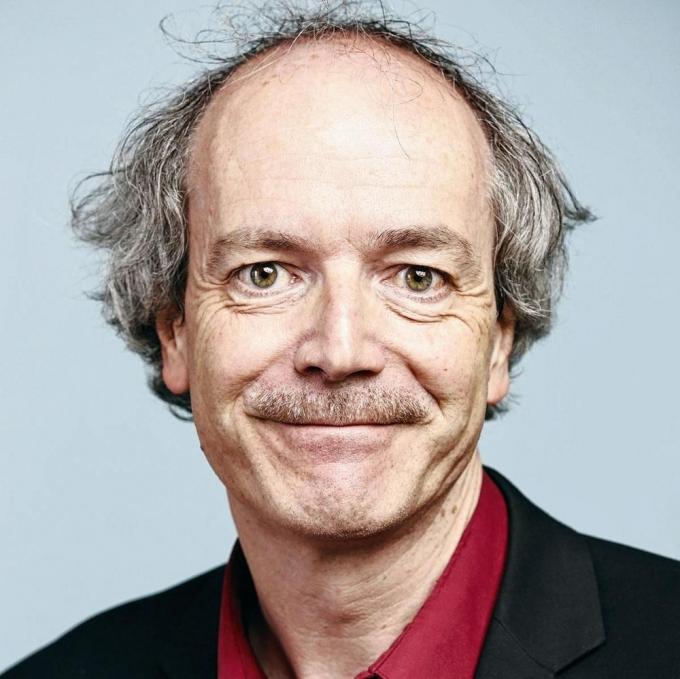

L’Europe est-elle prête à affronter une cyberattaque de grande envergure et notre pays doit-il éliminer les acteurs télécoms chinois pour limiter les risques d’espionnage ? Data News a posé la question à Bart Preneel, professeur à la KU Leuven et éminent cryptographe.

Les cyberattaques et l’espionnage par des Etats étrangers ne constituent plus une exception. Les entreprises et/ou les citoyens doivent-ils s’en inquiéter ?

BART PRENEEL : L’espionnage économique est avant tout un problème à régler par les entreprises et les administrations publiques. Mais lorsque votre économie va mal, les pertes sont également ressenties par le citoyen. Par ailleurs, il faut tenir compte de la surveillance de masse de la population. Un phénomène que l’on rencontre désormais aux Etats-Unis et au Royaume-Uni, mais dans une certaine mesure aussi en Chine, en Russie et dans certains pays européens. En l’occurrence, chacun essaie d’en savoir un maximum sur l’autre pour assurer sa protection. La technologie disponible à ce niveau est aujourd’hui à ce point puissante et bon marché que les Etats ont du mal à résister à la tentation. Mais il faut prendre en compte par ailleurs le respect de la vie privée du citoyen, de même que l’aspect de l’efficacité : la surveillance de masse garantit-elle notre sécurité ?

Nous savons que Cisco et Juniper ont intégré des portes dérobées. Le sujet est d’ailleurs largement documenté par les scientifiques, même si ces fabricants font comme si de rien n’était.

Y a-t-il, au niveau de l’espionnage, des secteurs plus sensibles que d’autres ?

PRENEEL : Il convient ici de distinguer deux aspects. En termes de technologie, ce sont surtout les entreprises qui font de la R&D dans ce domaine. Plus la recherche est performante, plus l’entreprise sera concurrentielle et l’on assiste à une course à l’armement dans l’ICT ou la chimie. Ces secteurs sont vulnérables dans la mesure où les risques de perte d’informations sont importants, ce qui met à mal leur avantage concurrentiel.

L’autre aspect concerne plutôt la manipulation. Nous avons constaté dans le cadre du scandale Cambridge Analytica [un test sur Facebook permettait de collecter des données qui étaient ensuite utilisées à des fins d’annonces à caractère très politique, NDLR] qu’il était possible de manipuler des élections. Il ne s’agit pas d’espionnage industriel, mais d’une sorte de guerre où tout le monde est vulnérable et peut être attaqué.

En 2007 et 2008, l’Estonie et la Géorgie ont été victimes de cyberattaques massives de la part de la Russie. Ce type d’attaque va-t-il se répéter ? Et quel est le risque qu’une telle guerre numérique paralyse également des réseaux critiques comme l’alimentation électrique, les communications ou l’Internet ?

PRENEEL : Je pense qu’un tel scénario est pratiquement inévitable. Les Américains ont entre-temps déployé une cyberforce. L’Otan espère être prête d’ici 2023, alors que la Chine et la Russie l’ont désormais mis au point. La cyberguerre concernera par priorité la paralysie des communications et de l’informatique de fusées, de systèmes de radars ou de navires de guerre. Mais par ailleurs, un volet important concerne l’infrastructure civile.

Il ne faut d’ailleurs pas aller aussi loin dans le temps. En 2016, on a connu Stuxnet, un maliciel dont le seul but était finalement d’attaquer certaines installations iraniennes d’enrichissement d’uranium. Dans Zero Days, un documentaire sur la question, un informateur a finalement admis que Stuxnet avait non seulement infiltré les sites d’enrichissement d’uranium, mais également des systèmes bancaires, des équipements de télécoms, des hôpitaux, etc. Tout le pays aurait pu être paralysé.

Voici quelques années, l’on a dit lors d’une conférence sur la cybersécurité que la plupart des grands pays s’espionnaient mutuellement et qu’ils étaient parfaitement capables de se neutraliser. Mais tel ne fut pas le cas car il se serait agi d’une déclaration de guerre. Qu’en pensez-vous ?

PRENEEL : C’est parfaitement possible. L’Ukraine a subi une gigantesque panne de courant qui s’est révélée être après coup une cyberattaque. Par la suite, tout a dû être relancé manuellement. Le problème est que l’on ne peut pas savoir avec certitude d’où émane l’attaque. Les Etats-Unis, qui espionnent toutes les communications, sont certes en mesure de savoir qui est l’auteur d’une telle attaque, mais sans être totalement certains.

L’Europe est-elle prête à faire face à une vaste cyberattaque et peut-elle s’y préparer d’une quelconque manière ?

PRENEEL : En termes de défense, je pense qu’elle est très mal positionnée. Les pays les plus avancés au niveau numérique ont le plus à perdre. Par ailleurs, les entreprises, opérateurs télécoms, réseaux universitaires, etc. sont les plus vulnérables car ils ne disposent que de budgets limités et ne sont pas protégés par les militaires.

Mais je suppose que des pays avancés comme les Etats-Unis, la Russie, la Chine ou l’Allemagne, qui disposent de budgets importants, seraient en mesure en cas d’attaque d’isoler leurs réseaux du reste du monde [la Russie envisagerait de lancer un tel test, NDLR]. Mais s’il s’agit d’un maliciel puissant et qui a déjà infecté le pays, il devient difficile de contrôler la situation. Dans ce cas, il peut falloir des jours, voire des semaines, pour l’isoler et le neutraliser.

Cela justifie-t-il les craintes émises par les USA à l’égard de la chinoise Huawei ? Est-il plus prudent de les exclure ou s’agit-il d’un élément de la guerre économique avec la Chine ?

PRENEEL : Si votre infrastructure critique est livrée par un acteur étranger, il s’agit d’une vulnérabilité supplémentaire, par exemple via des portes dérobées qui peuvent ensuite permettre de pirater le système ou de le paralyser. Les Etats-Unis ont davantage de moyens de mettre le monde sur écoute et de le pirater, mais la présence de Huawei pourrait mettre les Chinois en position de force.

Les craintes existent, mais est-ce déjà arrivé ?

PRENEEL : Pour ce qui concerne Huawei, aucune porte dérobée n’a à mon avis été trouvée à ce jour dans leurs équipements. Je sais de source proche du dossier que par le passé, Huawei était nettement moins sécurisé que les Américains, mais cela s’explique par le fait que les Chinois devaient encore apprendre à maîtriser les technologies. Entre-temps, ceux-ci ont fait de grands progrès. C’est notamment la raison pour laquelle ils ont installé un labo en Grande-Bretagne afin d’y sécuriser leurs routeurs en partenariat avec GHCQ. Nous travaillons d’ailleurs avec la KU Leuven sur les recherches qu’ils effectuent.

Reste qu’il y a une différence entre sécuriser suffisamment un appareil et concevoir intentionnellement une porte dérobée ?

PRENEEL : Telle est effectivement la vraie question. Nous savons que Cisco et Juniper ont intégré des portes dérobées. Le sujet est d’ailleurs largement documenté par les scientifiques, même si ces fabricants font comme si de rien n’était. Si vous achetez un tel équipement, vous savez qu’il comprend une porte dérobée, sans doute vers les Etats-Unis. D’aucuns supposent même que les Chinois les ont exploitées avant de les refermer.

Comment ont-ils pu faire ?

PRENEEL : Il s’agit évidemment de rumeurs, mais voici quelques années, Juniper a proposé une mise à niveau de son routeur NetScreen. Des universitaires ont commencé à regarder ce que cette mise à niveau faisait et ont découvert que la porte dérobée qui existait déjà était désormais accessible à d’autres acteurs, puis qu’elle avait ensuite été refermée par l”auteur’ de départ.

Bref, une porte dérobée, permettant sans doute aux Américains d’y accéder, avait été piratée par des Chinois avant d’être remise en service par les Américains ?

PRENEEL : Nous ne savons pas avec exactitude qui a conçu cette porte dérobée et l’a utilisée, mais celle-ci serait à nouveau aux mains des Etats-Unis. Mais de tels exemples montrent que si la Belgique achète des routeurs américains, elle reçoit en prime une porte dérobée dont les Chinois pourraient très bien se servir. La Belgique doit-elle s’en réjouir ?

L’explication est peut-être aussi que les Américains sont de meilleurs alliés que les Chinois.

PRENEEL : Et que s’est-il passé avec Belgacom voici quelques années ? L’entreprise a été piratée par le GHCQ, les services de renseignements britanniques.

En somme, peu importe qui livre l’équipement, mais bien le fait qu’il intègre une porte dérobée.

PRENEEL : Il y a des gradations. Il se peut très bien qu’un équipement de Huawei ne comporte aucune porte dérobée et qu’un système américain en compte une. Par la suite, celui qui peut mettre à niveau un routeur – et par priorité le fabricant – peut ajouter une telle porte dérobée. Au moment où les relations avec un certain pays se dégradent, vous vous retrouvez en position de faiblesse.

Quelle est la solution à ce problème ?

PRENEEL : En théorie, vous pouvez refuser des mises à niveau, mais celles-ci servent également à solutionner des problèmes de sécurité connus. Ce n’est donc pas évident. Il s’agit en fait d’un combat que l’Europe ne peut pas gagner, à moins de construire ses propres routeurs.

A mon humble avis, il faut envisager des routeurs ouverts. L’Europe doit prôner des logiciels et du matériel ouverts [le code des logiciels pouvant être contrôlé minutieusement, NDLR]. Dès lors, il sera possible de voir si l’on peut accepter telle ou telle mise à jour et exercer un meilleur contrôle.

Qu’en est-il de nos réseaux mobiles ? Aujourd’hui, ceux-ci sont achetés chez Huawei et ZTE. L’Europe doit-elle chercher à privilégier des acteurs européens comme Nokia ou Ericsson ?

PRENEEL : Il s’agit d’une solution possible. Une autre serait, comme au Royaume-Uni, de mettre sur pied des labos avec Huawei ou ZTE et de permettre aux autorités et aux universités de venir s’y renseigner. Si vous voulez lancer un produit en Chine en tant que fabricant européen, vous devez travailler à livres ouverts. Encore faut-il trouver une entité qui ait la confiance de tous les pays. Pour notre pays, il n’y a pas même de choix puisque la Belgique n’a pas les moyens de développer son propre routeur ou d’analyser des millions de lignes de code.

Il faut donc miser sur les logiciels et le matériel ouverts, ou prévoir une entité européenne capable de tout contrôler.

PRENEEL : Effectivement. Ceux qui disent qu’il n’y a pas de solution sont des naïfs. Si l’Europe en fait une question politique, elle pourra imposer que d’ici 10 ans, il n’y ait plus que des systèmes ouverts et qu’entre-temps, elle analysera en profondeur tous les systèmes sans quoi ils ne pourront pas être commercialisés. Mais une Europe qui a une telle volonté politique et où tous les pays regardent dans la même direction, voilà qui n’est pas facile. Tout bien considéré, je me demande s’il ne vaudrait pas mieux se tourner vers des systèmes ouverts. Peut-être s’agit-il là d’un raisonnement naïf d’universitaire, mais Linux a fonctionné durant 12 ans à Munich [la ville avait alors tourné le dos à Microsoft pour choisir des logiciels à code source ouvert, NDLR]. Certes, ils ont entre-temps fait machine arrière, mais ce n’est donc pas impossible.

Si votre infrastructure critique est livrée par un acteur étranger, il s’agit d’une vulnérabilité supplémentaire.

Même en termes de fonctionnalités ? Les éditeurs de logiciels commerciaux affirment volontiers que leur produit est plus riche que l’alternative ‘open source’.

PRENEEL : C’est ce qu’ils prétendent, mais cela ne signifie pas que tout doit tourner avec du GPL ou ‘general public license’. Il est possible de protéger sa technologie avec des brevets tout en étant ouvert afin que chacun puisse exercer un contrôle. Le code source ouvert exige des investissements en termes de bonne gouvernance, mais le système Linux montre que c’est possible.