Un chercheur israélien a effectué un étonnant piratage. Un ordinateur non connecté à internet et sans puce wifi peut néanmoins transférer des données via les signaux wifi que la mémoire RAM génère.

Mordechai Guri, en charge de la R&D à l’université Ben-Gurion de Negev en Israël, a démontré comment un ordinateur complètement déconnecté d’internet et non équipé d’une puce wifi ou d’une antenne, est quand même capable de transférer des données. Dans des circonstances très spécifiques, cela peut s’avérer utilise pour des hackers.

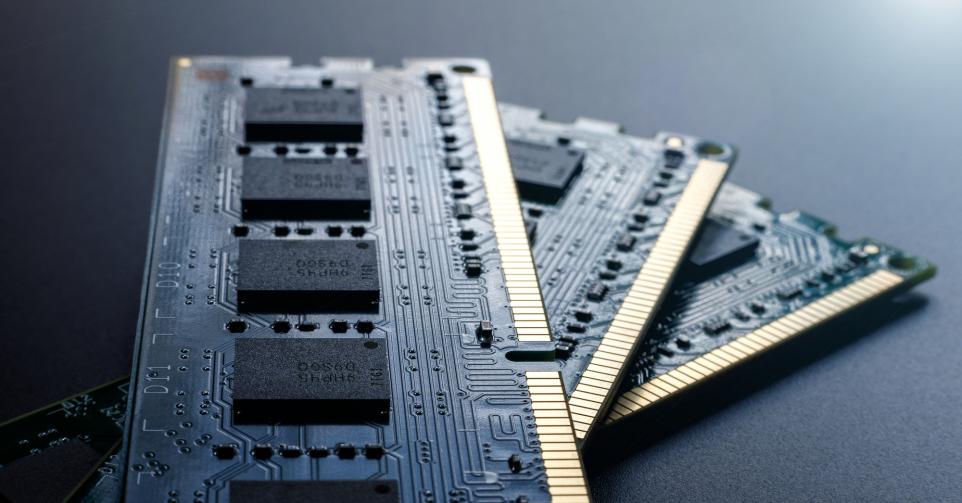

En bref, la pratique, baptisée AIR-FI, consiste en une manipulation de la RAM, la mémoire vive d’un ordinateur. Comme tout appareil électrique, celle-ci génère des ondes électromagnétiques. Mais moyennent l’une ou l’autre manipulation, ces ondes peuvent correspondre à la fréquence wifi, dans ce cas 2,4 GHz.

Vous pouvez modifier vos choix à tout moment en cliquant sur « Paramètres des cookies » en bas du site.

Selon ZDNet, qui a pu consulter le rapport du chercheur, ce signal a une portée de quelques mètres et peut transporter jusqu’à 100 bits par seconde. Ce ne sont certes pas là des vitesses ou des distances spectaculaires, mais c’est suffisamment impressionnant pour un appareil qui ne dispose pas de la moindre connectivité réseautique.

Accès physique nécessaire

La manipulation exige toutefois un accès physique à l’appareil. Le chercheur explique comment un ‘exploit’, qui n’exige pas de droits d’administrateur, est capable de manipuler la RAM pour générer un signal wifi. Il suffit ensuite d’approcher un récepteur.

Le piratage est surtout spectaculaire sur le plan technique. Son impact est cependant relatif, car un pirate qui dispose d’un accès physique à un PC hors ligne, peut aussi simplement en copier les données sur une clé USB ou brancher un dongle (adaptateur) wifi dans le même but.

La recherche en question n’est guère importante non plus pour les utilisateurs moyens, étant donné que leurs appareils sont quasiment toujours en ligne. Mais elle peut l’être pour quiconque gère des ordinateurs en des lieux isolés, où ils sont maintenus sciemment hors ligne pour des raisons de sécurité. Pensez à des endroits sensibles dans une centrale nucléaire, des services secrets ou de la défense.

Guri n’en est du reste pas à son coup d’essai. Dans le passé, il a assez souvent déjà démontré comment des appareils hors ligne pouvaient encore transférer des données. Il a ainsi déjà réussi à dérober des données via le GPU, via les vibrations de ventilateurs, via le son émis par des disques durs et via des câbles d’alimentation.