Microsoft invite à installer dans les plus brefs délais les nouvelles mises à jour sécuritaires. Dans un cas, un bug découvert peut en effet provoquer une attaque DoS.

Ce Patch Tuesday, le deuxième mardi de chaque mois où Microsoft envoie ses mises à jour de sécurité, l’entreprise colmate trois brèches dans Windows: CVE-2021-24074, CVE-2021-24094 et CVE-2021-24086.

Deux d’entre elles permettent d’exécuter du code à distance. La troisième rend possible une attaque DoS susceptible de faire se planter l’ordinateur et de le rendre donc indisponible. Selon Microsoft, les deux premières seraient quelque peu plus complexes et ne seraient probablement pas abusées à brève échéance.

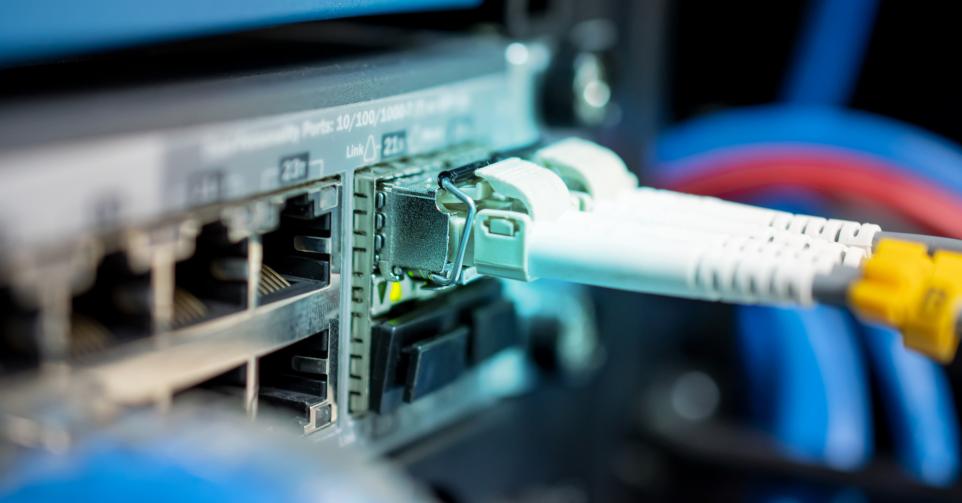

Par contre, le dernier bug est plus facilement exploitable et représente un point faible dans l’implémentation de TCP/IP (la série de protocoles réseautiques autorisant entre autres l’accès à internet). A présent qu’elle communique elle-même sur le problème, Microsoft s’attend à ce que des attaques DoS puissent suivre, et recommande donc une actualisation rapide.

L’entreprise a découvert elle-même le problème et indique qu’il concerne toutes les versions de Windows depuis Windows 7, en ce compris les versions Server (Server 2008, Server 2012, Server 2016 et leurs variantes). Dans un message posté sur son blog de sécurité, l’entreprise dévoile une solution permettant de contourner le problème, au cas où vous ne pourriez pas installer le correctif dans l’immédiat.