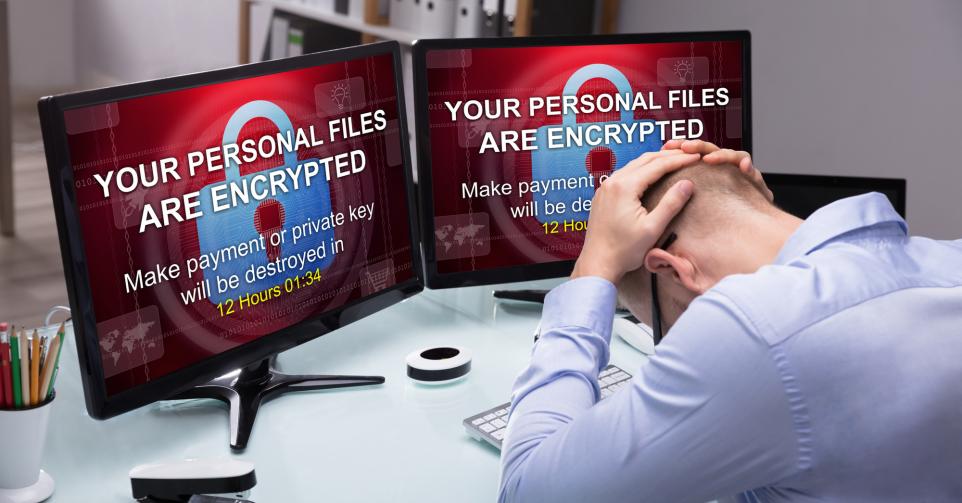

En l’espace d’un an, les frais de restauration moyens après une attaque au rançongiciel (ransomware) ont plus que doublé pour passer de 631.000 euros en 2020 à 1.540.000 euros en 2021. Le montant moyen de la rançon versée était de 141.000 euros. Voilà ce qui ressort de l’enquête The State of Ransomware 2021 menée par la firme de cyber-sécurité Sophos.

Les résultats de l’enquête mondiale montrent aussi que seuls huit pour cent des organisations sont parvenues à récupérer toutes leurs données après le versement d’une rançon, alors que 29 pour cent n’ont pu récupérer plus de la moitié de leurs données.

Tendances inquiétantes

Les 5.400 participants à l’enquête sont des décideurs IT d’organisations moyennes dans trente pays. Pour le Benelux, il y eut 250 participants. Même si le nombre des organisations interrogées ayant été aux prises avec une attaque au rançongiciel a diminué (de 51 pour cent en 2020 à 37 pour cent en 2021) et bien que moins d’organisations aient été confrontées au cryptage de leurs données suite à ce genre d’attaque (54 pour cent contre 73 pour cent), les résultats de l’enquête mettent en lumière plusieurs tendances inquiétantes à propos de l’impact des attaques au rançongiciel.

‘Nous avons constaté que les agresseurs sont passés des attaques automatisées à grande échelle à des attaques plus ciblées, dont ce qu’on appelle le hands-on-keyboard hacking humain’, déclare Chester Wisniewski, principal research scientist chez Sophos. ‘Même si le nombre total d’attaques s’est de ce fait réduit, l’expérience nous apprend malheureusement que le risque de dommages est devenu nettement plus grand. Ce type d’attaque est aussi plus malaisée à restaurer, et notre enquête a montré un doublement des frais de restauration globaux.’

‘Payer ne sert à rien’

‘Nos résultats confirment l’implacable vérité, selon laquelle il ne sert à rien de payer après une attaque au rançongiciel. Malgré le fait que davantage d’organisations ont choisi de verser une rançon, seule une petite minorité de celles qui ont payé, ont reçu toutes leurs données en retour’, ajoute Wisniewski. ‘Cela peut être en partie dû au fait que l’utilisation de clés de décryptage peut s’avérer compliqué. De plus, il n’y a aucune garantie de succès. Comme on l’a constaté récemment avec les rançongiciels DearCry et Black Kingdom, certaines formes d’attaques et de techniques peuvent compliquer la restauration des données, voire la rendre impossible.’

Les principaux résultats de l’enquête

• Le nombre d’organisations ayant versé une rançon a crû de 26 pour cent en 2020 à 33 pour cent en 2021, même si moins d’une organisation sur dix (huit pour cent) a réussi à récupérer toutes ses données.

• La rançon moyenne versée fut de 141.000 euros. Le montant le plus fréquent fut de 8.300 euros, et le montant le plus élevé de 2,7 million d’euros. Dix organisations ont versé une rançon de 690.000 euros ou plus.

• Les frais moyens liés à l’impact d’une attaque au rançongiciel ont plus que doublé au cours des douze derniers mois. Les coûts de restauration et autres, dont la durée de mise à l’arrêt de l’organisation, les commandes perdues et les coûts d’exploitation, sont passés en moyenne de 631.000 à 1.540.000 euros. Cela signifie que les frais moyens sont dix fois plus élevés que le montant moyen de la rançon.

• Plus de la moitié (54 pour cent) des répondants estime que les cyber-attaques sont actuellement trop sophistiquées que pour être résolues par leur seule équipe IT.

• L’escroquerie sans cryptage augmente aussi. Un peu moins de sept pour cent des organisations – ce qui n’est pas négligeable – déclarent que leurs données n’étaient pas cryptées, mais qu’elles ont été néanmoins sommées de payer par des escrocs. Ce fut possible, parce que les agresseurs étaient parvenus à dérober des informations. En 2020, ce n’était encore que trois pour cent.