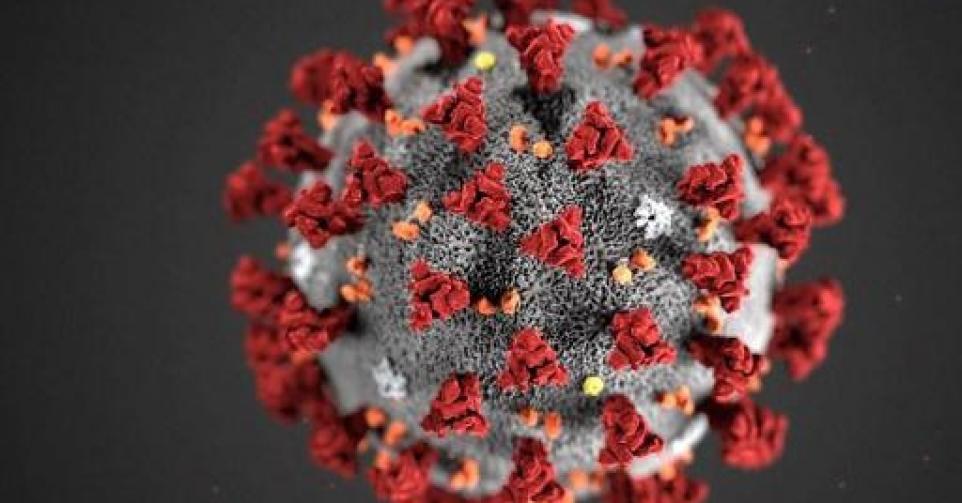

Emotet, le maliciel qui se manifeste très souvent depuis quatre mois, se propage ces jours-ci principalement via des campagnes de spam liées au coronavirus. Voilà ce qui ressort d’une enquête menée par Check Point Research.

De faux mails annoncent soi-disant où se répand le coronavirus ou donnent plus d’informations sur celui-ci, ce qui incite les victimes à ouvrir les pièces jointes ou à cliquer sur des liens intégrés. Ce faisant, Emotet peut s’installer en catimini sur les ordinateurs. Emotet est principalement utilisé pour la diffusion de rançongiciels ou d’autres campagnes mal intentionnées.

En janvier, Emotet occupait la première place du classement des maliciels avec un impact sur treize pour cent des organisations touchées dans le monde. XMRig et Trickbot ont pour leur part causé des problèmes dans respectivement dix et sept pour cent des organisations ciblées.

Emotet est un cheval de Troie sophistiqué. Dans un premier temps, il s’agissait d’un cheval de Troie bancaire, mais actuellement, Emotet est surtout utilisé pour propager d’autres maliciels. Emotet exploite plusieurs techniques pour rester plus longtemps en circulation et pour éviter d’être détecté. Il peut être répandu rapidement et à grande échelle au moyen de mails d’hameçonnage (‘phishing’) contenant des pièces jointes ou des liens nuisibles. Actuellement, les hackers jouent volontiers sur le coronavirus, qui est abusé dans des campagnes de spam, en vue de susciter la curiosité des gens.

Les tout nouveaux chiffres liés au malware proviennent du Global Threat Impact Index de Check Point. Cet index collecte et analyse les menaces et tendances d’attaques via un réseau mondial de capteurs.