Un solide budget pour la sécurité, c’est bien, mais cela représente peu de chose, lorsque l’un de vos collègues clique sur un mail de ‘phishing’. D’autant plus que le hameçonnage devient toujours davantage personnalisé.

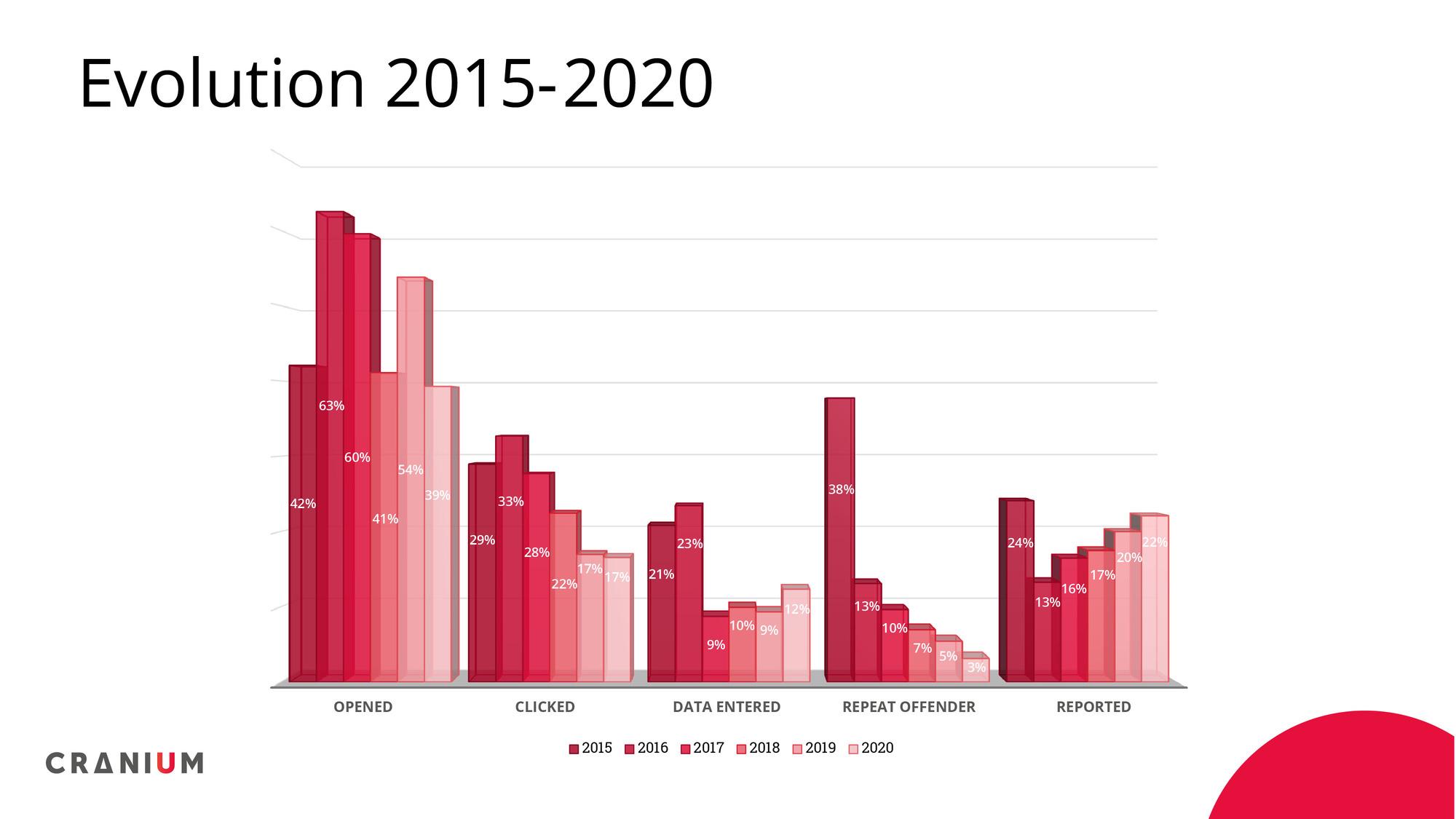

Data News s’est entretenu avec Bavo Van den Heuvel, chief knowledge officer et cofondateur de CRANIUM. Son entreprise réalise notamment des tests de ‘phishing’ et a récemment analysé les résultats de cinq années de mails d’hameçonnage. Les gens sont certes devenus plus prudents, mais cela signifie aussi que les hameçonneurs à succès opèrent à présent de manière plus raffinée.

‘Avant, ils pouvaient utiliser un ancien logo ou un logo pas vraiment ressemblant, ou leur message pouvait contenir des fautes de frappe. Aujourd’hui, les gens s’en rendent compte. Mais dès qu’il y a davantage de personnalisation, ils tombent de nouveau dans le piège. Même des collaborateurs du département IT, qui possèdent des droits d’administrateur’, précise Van den Heuvel.

Cela peut parfois prendre un aspect très raffiné. ‘Chez des clients, nous avons par exemple vu des exemples, où un escroc se faisait passer pour un employé qui rentrait une note de frais avec la mention que le numéro de compte avait changé. Mais même la façon d’écrire de la personne que l’hameçonneur cible, est imitée. Il est alors malaisé de s’en rendre compte.’

Le télétravail massif offre aussi de nouvelles opportunités aux escrocs de tous poils. Un mail ‘de l’IT’ demandant de mettre d’abord à jour vos identifiants, avant de pouvoir télétravailler par exemple. Ou un avertissement, selon lequel vos identifiants viennent à échéance le jour suivant. ‘Et voilà comment des gens déclinent leurs données Microsoft Office 365, car l’adresse leur semble correcte, de même que la signature du courriel.’

Le directeur en CC

Une technique également utilisée consiste à mettre des gens en CC, comme par exemple un directeur. ‘On voit son nom apparaître sur le courriel, ce qui suscite la confiance. Mais il faut passer avec la souris par-dessus pour voir la véritable adresse e-mail, ce qu’on ne fait pas d’habitude.’

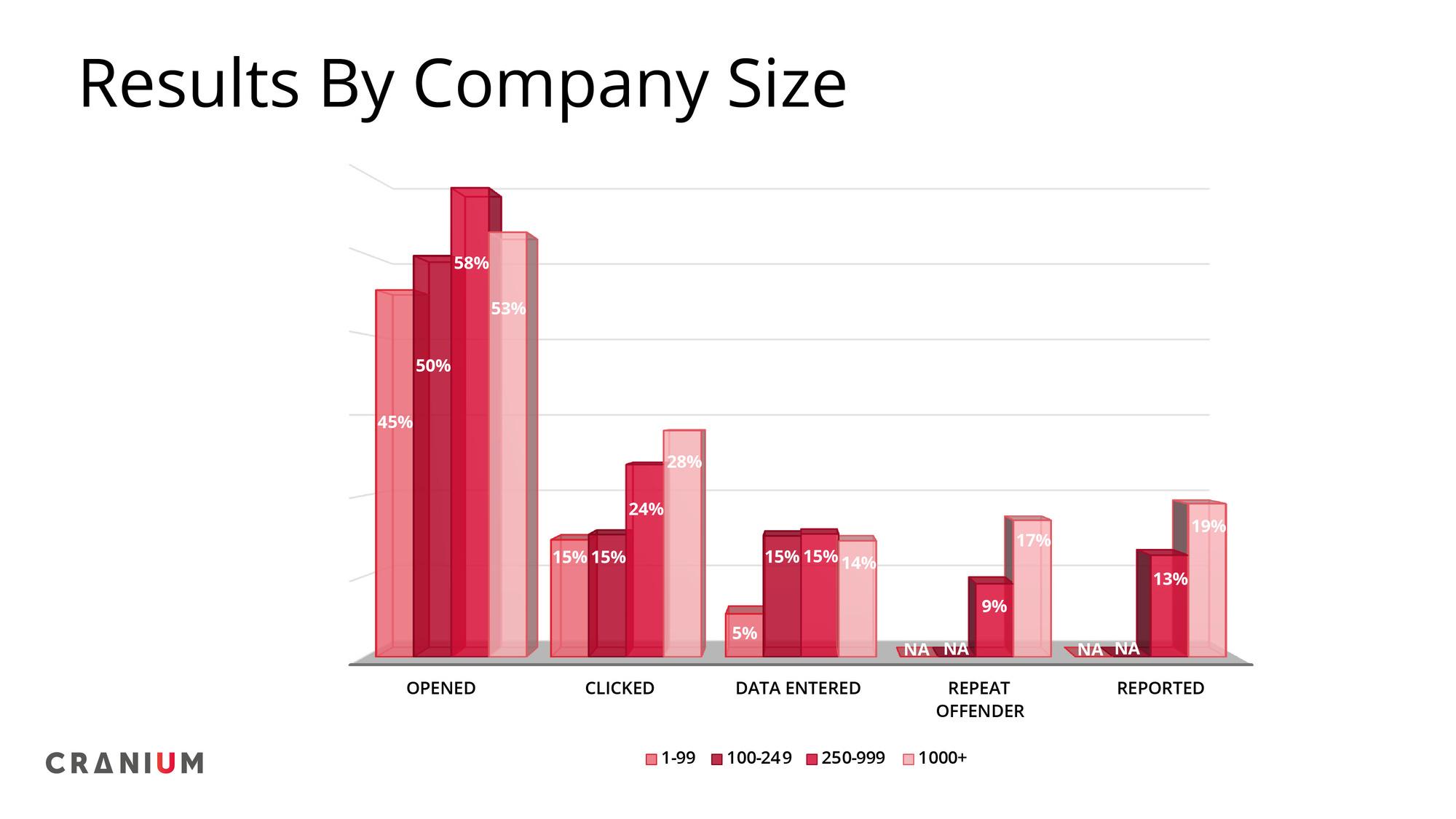

Avec les campagnes d’hameçonnage que CRANIUM effectue elle-même, l’entreprise constate que les grandes sociétés de plus de 1.000 collaborateurs sont en général davantage vulnérables. ‘Le budget de sécurité par travailleur y est peut-être supérieur, mais il y a aussi plus d’anonymat. On ne connaît pas chaque collaborateur de l’IT et on peut donc recevoir une question posée par un collègue inconnu.’

Comptes privés et appareils domestiques

La vérification à deux facteurs représente à coup sûr une partie de la solution. On évite ainsi que quelqu’un puisse se connecter à un appareil rien qu’avec un nom d’utilisateur et un mot de passe. ‘Si vous ne le faites pas et que quelqu’un met la main sur vos données de login, cette personne peut prendre tout son temps et envoyer des mails pour tester certaines choses, puis effacer les mails envoyés,… Vous lui donnez le temps de faire ce qu’elle veut.’

Mais en 2020, notre travail ne se limite pas à nos appareils au bureau. ‘On observe souvent que des gens prêtent attention à leur compte professionnel, mais une fois chez eux, sur leur compte Skynet ou Telenet, ils cliquent sur tout ce qui bouge ou téléchargent toutes sortes de choses sur leur PC personnel, avec lequel ils effectuent aussi leur travail. Attirez-les avec un message personnalisé, intégrez-y ci et là du Javascript et tentez d’activer leur webcam ou d’enregistrer la frappe des touches. Voilà comment vous réussissez votre coup.’

Van den Heuvel: ‘Beaucoup d’organisations ont commencé cette année dans la précipitation à permettre le BYOD (‘Bring Your Own Devices’, ce qui se traduit en français par ‘amenez vos appareils personnels’), sans prévoir VMware ou d’autres logiciels de sécurité. L’entreprise prend alors un grand risque. Ce n’est pas évident non plus sur le plan juridique: à propos de votre ordinateur professionnel, on peut dire que vous ne pouvez pas le laisser utiliser par votre conjoint(e) ou vos enfants, mais d’un appareil personnel, ce n’est pas possible.’

Certificats

Nombre d’avertissements en matière d’hameçonnage, comme veiller aux fautes d’orthographe, sont aujourd’hui dépassés. Il s’agit de prêter attention aussi aux noms de domaine. ‘On peut s’assurer techniquement que les sites web dépourvus de certificat soient exclus. Mais il n’est pas impossible de faire certifier un site web frauduleux, pour contourner cette exclusion. Et puis tout un chacun ne fait pas la différence entre, disons, ing.be et lng.be (la seconde url s’écrit avec un L minuscule en lieu et place d’un i, ndlr).’

CRANIUM est du reste elle-même régulièrement la ‘victime’ d’une confusion de nom. C’est en effet aussi le nom d’un jeu de plateau. ‘Chaque mois, nous recevons des mails de personnes qui posent des questions à propos du jeu, parce que notre site web s’appelle Cranium.eu.’

Secteurs

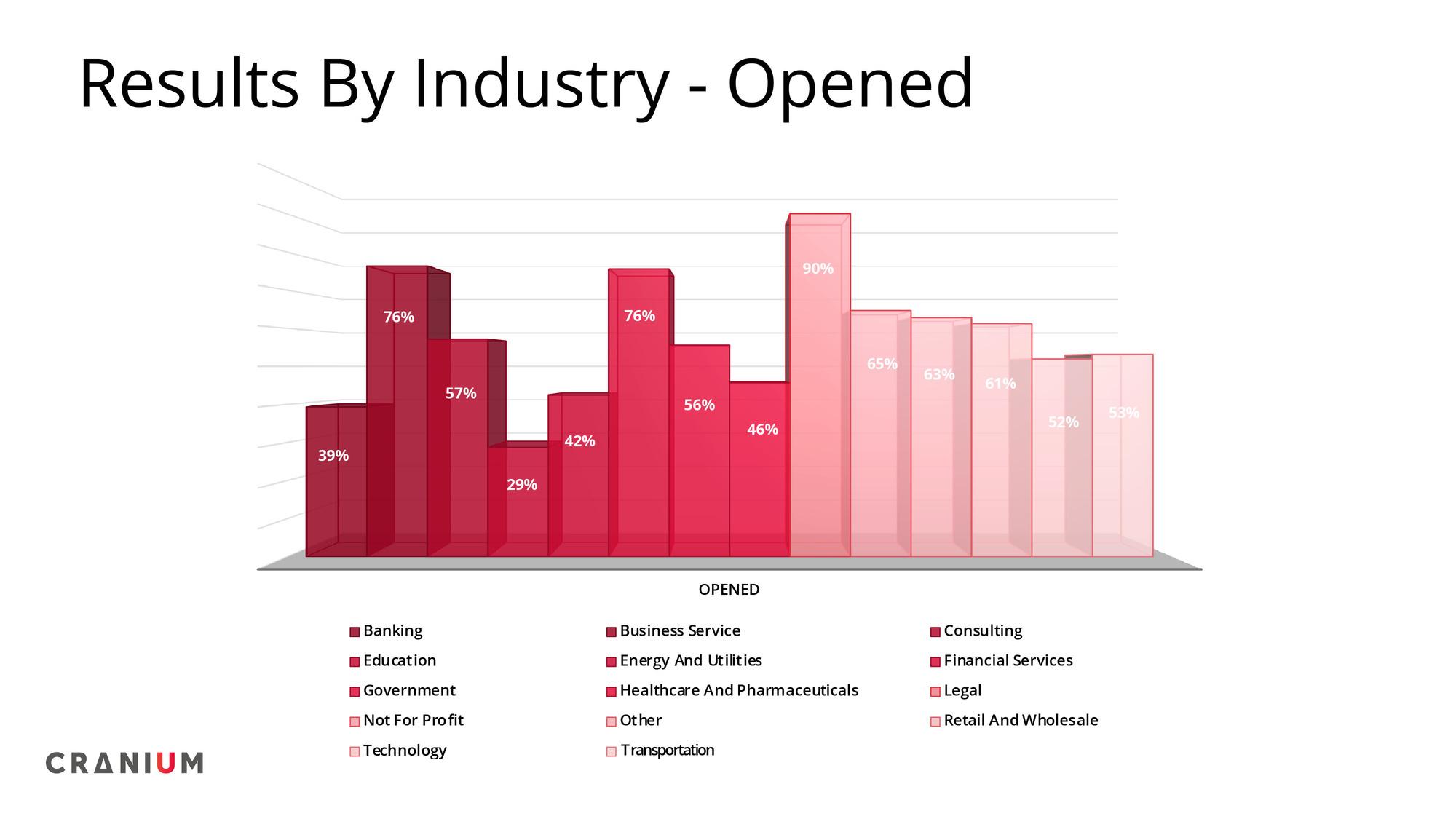

Van den Heuvel évoque des campagnes d’hameçonnage visant différents types d’entreprise. Comme un bureau d’avocats au nom évocateur. Ou quelque chose de simple comme ‘les pièces du dossier’ ou ‘ce sont parfois des affaires de moindre importance, mais dans des périodes intenses, on est encore plus sensible à ce qui attire l’attention.’

Les entreprises technologiques s’en tirent mieux: ‘On y constate qu’on y a une meilleure connaissance de la matière ou que les gens connaissent les systèmes ad hoc dans leur entreprise.’

Auto-hameçonnage

CRANIUM organise donc régulièrement des campagnes d’hameçonnage, ce qui demande pas mal de préparation. ‘Le serveur mail doit avoir confiance en notre message. Lors de grandes campagnes, nous effectuons aussi des tests préliminaires. Il va de soi que le CEO est au courant, mais certainement pas le reste de la direction’, précise Van den Heuvel.

‘Cela peut aller de mails d’hameçonnage prêts à l’emploi pour une campagne unique et économique. Ensuite, on examine si le comportement doit être adapté ou non ou s’il faut tenter une campagne plus ciblée. Dans ce cas, on envoie un courriel chaque trimestre, évidemment pas à la même date fixe.’

Le prix d’une telle campagne varie, mais Van den Heuvel apporte ici une nuance: ‘Nous avons vu des entreprises qui ont perdu des dizaines de milliers d’euros à cause d’une fraude au CEO. Dans ce cas, quelques euros (par personne) pour une campagne d’hameçonnage dans une entreprise occupant des centaines de collaborateurs, cela ne représente rien.’

Et d’insister aussi sur le fait que ce type de campagne fournit des renseignements: ‘On se rend compte de ce qu’on évite, mais aussi comment se traduit un test d’hameçonnage par département.’