Le Centre pour la cybersécurité Belgique (CCB) a lancé vendredi une mise en garde contre “une vulnérabilité non identifiée” de certains routeurs, qui permettrait potentiellement à des pirates informatiques d’accéder à des milliers de réseaux d’entreprise dans le monde entier.

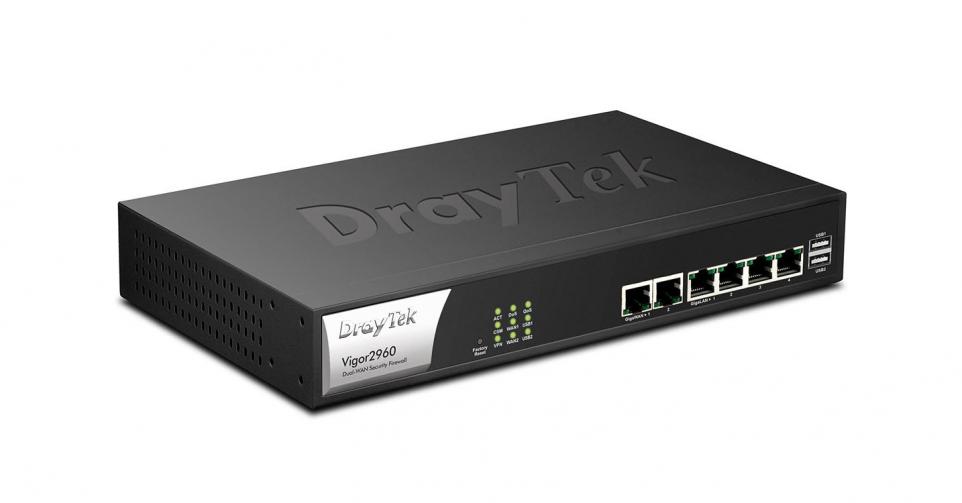

Selon une étude du CCB, les routeurs DrayTek Vigor2960 sont d’office touchés par la vulnérabilité non identifiée, tandis que d’autres appareils DrayTek risquent de l’être aussi. “La vulnérabilité permet aux pirates informatiques de contourner les procédures d’authentification et d’injecter ou d’exécuter un code à distance dans le système d’exploitation des routeurs DrayTek Vigor2960”, explique le Centre pour la cybersécurité dans un communiqué. Des correctifs ont été développés par le constructeur pour certaines vulnérabilités de sécurité “mais il reste difficile de dire si la vulnérabilité mentionnée ci-dessus a été corrigée”. Le CCB recommande dès lors “vivement” aux utilisateurs d’installer les dernières mises à jour de sécurité sur les routeurs DrayTek.

L’organisme a en outre effectué des tests de pénétration qui ont montré que le correctif de la version 1.5.1.1 n’a pas éliminé les portes dérobées précédemment installées sur des routeurs DrayTek Vigor 2930 utilisant la version 1.4 du logiciel. “Cela indique qu’un routeur compromis le restera même après la mise à niveau vers la version 1.5.1.1”, met-il en garde.

Le CCB a contacté et informé DrayTek, “sans réponse”. (Belga)