IBM a présenté le prototype d’un système de stockage sur lequel les données pourront être conservées en toute sécurité au cours des prochaines décennies. L’entreprise a utilisé en effet une cryptographie résistant à d’éventuelles attaques lancées par des ordinateurs quantiques.

La plupart des normes de cryptage semblent aujourd’hui très sûres, puisqu’un ordinateur devrait effectuer des calculs pendant des millions d’années pour pouvoir en décoder la clé. Les ordinateurs quantiques, capables en théorie de calculer plus rapidement de manière exponentielle, pourraient toutefois à un moment donné ramener les normes de sécurité cryptographiques actuelles à un niveau inférieur.

IBM estime que ce moment pourrait intervenir d’ici dix à trente ans environ: à première vue, il ne s’agit donc pas d’une menace qui devrait nous préoccuper dans l’immédiat. Par ailleurs, certaines données doivent dès à présent être pouvoir conservées en sécurité durant une période de vingt à trente années, par exemple pour l’archivage numérique de données sensibles. Voilà pourquoi des cryptographes travaillent déjà d’arrache-pied sur des algorithmes résistants aux attaques de futurs ordinateurs quantiques.

Le National Institute of Standards and Technology (NIST) américain est actuellement occupé à développer une norme post-quantique de ce genre. A côté de Luov, un algorithme qui avait du resté été développé à la KU Leuven, il y a également dans la course Kyber et Dilithium, deux algorithmes mis au point par des chercheurs d’IBM à Zürich. Voilà ce qu’on a appris début de cette année, lorsque NIST sortit sa liste des algorithmes autorisées à passer au deuxième tour.

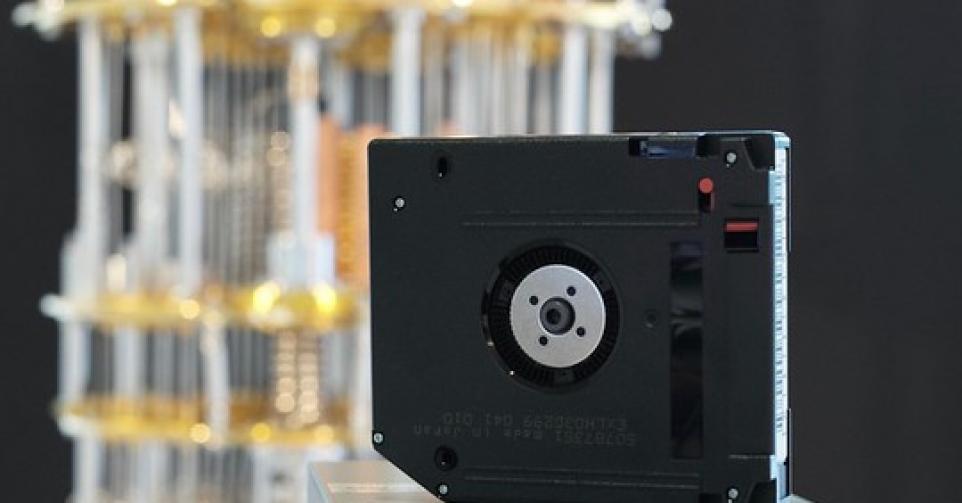

IBM n’attend cependant pas la décision finale de NIST et va dès à présent appliquer ses deux algorithmes auto-développés dans des systèmes de stockage numérique. L’entreprise introduit donc le prototype d’un système de backup qu’elle appelle dans un communiqué de presse ‘le premier système de bande au monde résistant aux attaques quantiques’. Ce système est protégé par une combinaison de Kyber et Dilithium avec AES-256. Cette dernière forme de codage, qui est utilisée au niveau mondial depuis des années déjà, est du reste basée sur l’algorithme belge ‘Rijndael’.