La firme de sécurité G Data CyberDefence a identifié en 2020 pas moins de 16,1 millions de nouveaux échantillons de maliciel (malware). Cela représente en moyenne 76 nouveaux fragments de code nuisibles par minute.

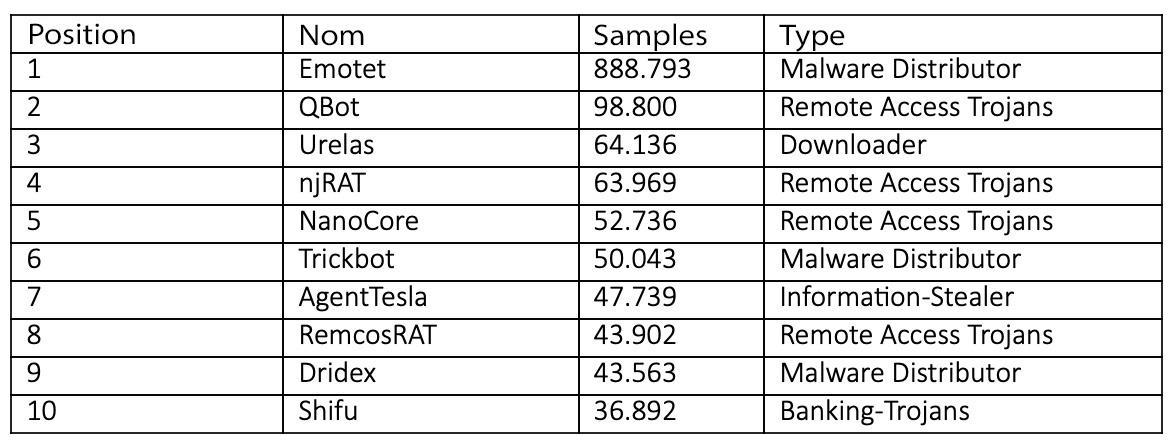

Selon la firme de sécurité, qui vient de présenter son ‘malware top 10’ annuel, il est question d’une hausse de 228,6 pour cent en comparaison avec 2019.

Enormément de nouvelles versions d’Emotet

En 2020, c’est le maliciel Emotet qui a le plus circulé. En tout, on en a identifié 888.793 versions différentes, contre ‘seulement’ 70.833 l’année précédente, ce qui représente une augmentation de 1.154,8 pour cent. C’est principalement au second semestre de 2020 que sont apparues énormément de nouvelles versions d’Emotet (plus de 860.000). Chaque minute, des cybercriminels en lançaient trois nouvelles variantes.

Emotet est un cheval de Troyes perfectionné, se reproduisant de lui-même et modulaire. Le malware est capable de propager automatiquement d’autres logiciels nuisibles, tels Trickbot et Ryuk, pour par exemple accéder à des données d’accès en vue de crypter un système. De plus, Emotet exploite plusieurs techniques d’esquive, afin de contourner la détection de solutions de sécurité.

Fin janvier, on avait appris qu’une opération policière internationale avait démantelé les serveurs à l’initiative d’Emotet. Même si cette opération a permis de rendre le malware agressif nettement moins actif, les chercheurs de G Data CyberDefense recommandent encore la prudence. Emotet reste dangereux, parce qu’il en existe des échantillons cachés qui sont en circulation et que des cybercriminels peuvent utiliser pour installer d’autre maliciels.

Dévéloppement dynamique

Le développement de la cybercriminalité est très dynamique, selon les chercheurs. C’est ainsi que six des dix maliciels les plus détectés ne figuraient précédemment pas sur la liste. Après Emotet, ce sont QBot et Urelas qui ont été le plus souvent identifiés.

Qbot exploite un type d’attaque précédemment utilisé uniquement par Emotet. Les agresseurs envoient une réponse factice à une conversation e-mail existante. Pour le destinataire, ce faux courriel ne peut être que très malaisément distinguable d’un message légitime, ce qui fait qu’il ouvre la pièce jointe du courriel ou clique sur le lien. Voilà comment un cheval de Troyes bancaire est mis en oeuvre en vue de copier les données de login.

A la troisième place du ‘malware top 10’, on trouve le maliciel de téléchargement Urelas, que des cybercriminels utilisent pour télécharger davantage de codes nuisibles, une fois qu’ils se sont infiltrés dans un ordinateur.

‘Les cybercriminels continuent d’abuser impitoyablement de chaque faille dans la sécurité IT’, explique Eddy Willems, Security Evangelist chez G Data. ‘Les failles sécuritaire critiques, l’absence de mises à jour et un personnel négligent sont les causes les plus importantes d’une attaque réussie. L’année dernière, beaucoup d’entreprises en ont été les victimes, parce qu’elles durent subitement permettre à des collaborateurs de travailler à la maison.’

Le malware top 10 de 2020