Plusieurs failles ont été découvertes dans toute une série de puces d’Intel. Tant des serveurs de PC que des puces pour les voitures sont vulnérables sans mise à jour.

Evoquons d’abord les failles CVE-2021-0157 et CVE-2021-0158. La première fait en sorte que dans le BIOS de certains processus, il manque un ‘control flow management’ suffisant. La seconde peut générer une validation erronée dans le BIOS. Ces deux failles ont été découvertes par Itai Liba et Assaf Carlsbad de SentinelOne, selon Intel sur sa page de conseils.

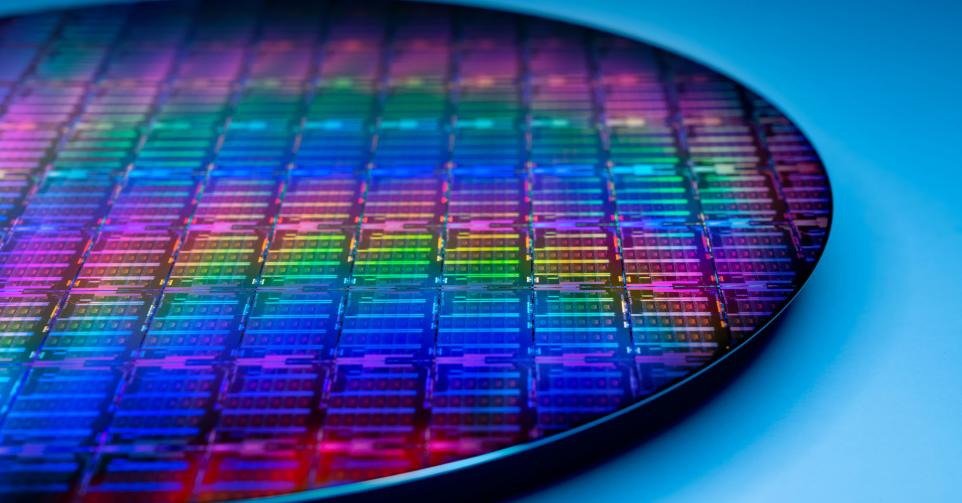

Il s’agit des puces suivantes caractérisées par les deux failles. Intel recommande de résoudre les problèmes en installant la mise à jour du BIOS la plus récente. Cela se fait généralement par le truchement du fabricant de la carte-mère.

- Intel® Xeon® Processor E Family

- Intel® Xeon® Processor E3 v6 Family

- Intel® Xeon® Processor W Family

- 3rd Generation Intel® Xeon® Scalable Processors

- 11th Generation Intel® Core™ Processors

- 10th Generation Intel® Core™ Processors

- 7th Generation Intel® Core™ Processors

- Intel® Core™ X-series Processors

- Intel® Celeron® Processor N Series

- Intel® Pentium® Silver Processor Series

Dans la pratique, cela peut ne pas être vraiment évident. Bleeping Computer fait observer que la 7ème génération de puces Intel Core date en effet déjà de cinq ans et que le BIOS de ces puces ne fait plus l’objet de mises à jour.

Venons-en à présent à la troisième faille, CVE-2021-0146, qui touche certains jeux de puces Pentium, Celeron et Atom et qui a été découverte par Positive Technologies. Il s’agit ici d’une brèche permettant d’extraire une clé de cryptage et d’avoir ainsi accès à des donnés cryptées. Ici aussi, Intel recommande une actualisation du BIOS.

| Segment | Chipset/SOC or Processor | CPU ID | Platform ID |

| Desktop, Mobile | Intel® Pentium® Processor J Series, N SeriesIntel® Celeron® Processor J Series, N SeriesIntel® Atom® Processor A SeriesIntel® Atom® Processor E3900 Series | 506C9 | 3 |

| Embedded | Intel® Pentium® Processor N SeriesIntel® Celeron® Processor N SeriesIntel® Atom® Processor E3900 Series | 506CA | 3 |

| Desktop, Mobile | Intel® Pentium® Processor Silver Series/ J&N Series | 706A1 | 1 |

| Desktop, Mobile | Intel® Pentium® Processor Silver Series/ J&N Series – Refresh | 706A8 | 1 |

| Embedded | Intel® Atom® Processor C3000 | 506F1 | 1 |

Ce qui est étonnant, c’est qu’une des puces concernées est une version embarquée surtout utilisée par les constructeurs de voitures. Dans les trois cas, l’abus des failles nécessite que l’auteur ait un accès physique à l’appareil. Pour ce qui est de la puce automobile, cela signifie qu’elle ne peut être quasiment abusée que dans un garage.