Des escrocs se font souvent passer pour des collaborateurs de Microsoft ou des fournisseurs du géant technologique américain et tentent ainsi de tromper les destinataires des courriels. Selon les derniers résultats d’une étude menée par la firme de cybersécurité Check Point, cette tendance ne fait que s’amplifier.

Dans le secteur technologique, Microsoft est l’une des entreprises les plus imitées par les hackers. Rien que le mois dernier, des chercheurs de Check Point ont ainsi trouvé plus de 5.000 courriels prenant l’allure de notifications de Microsoft. Selon la firme de cybersécurité, les messages utilisent des ‘techniques de dissimulation exceptionnellement sophistiquées’, ce qui rend pratiquement impossible pour les utilisateurs de les distinguer des communications légitimes.

Les conséquences pour les entreprises sont importantes, selon Check Point, car la compromission des courriels peut entraîner des piratages de comptes, des ransomwares (rançongiciels), des vols de données ou d’autres effets négatifs.

Apparence authentique

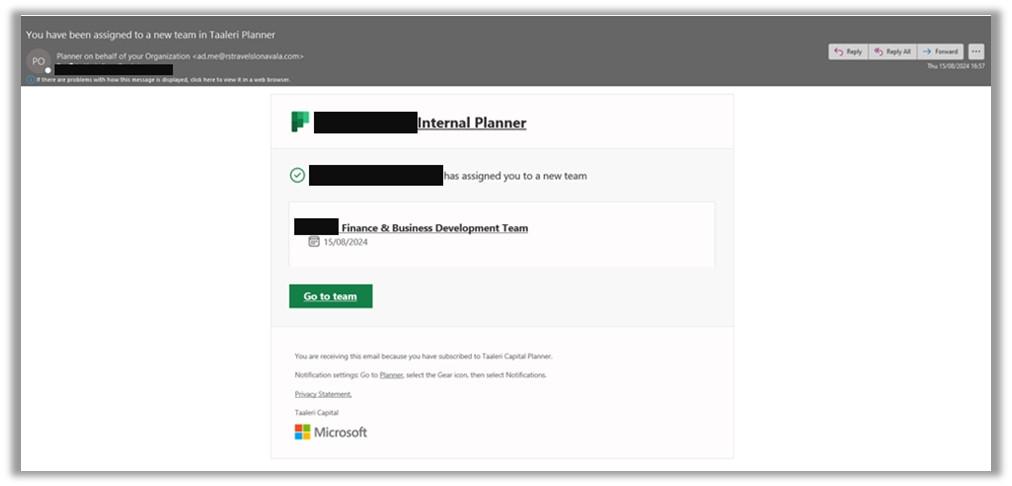

Ce qui est étonnant, c’est que les courriels Microsoft usurpés ne proviennent pas de domaines privés ou inconnus, ce qui constitue généralement un indicateur important de menaces potentielles. En lieu et place, les e-mails semblent émaner de domaines organisationnels prétendant être des administrateurs légitimes.

Le corps d’un tel courriel contient généralement une fausse page de connexion ou un faux portail, où du contenu malveillant peut être caché. Les utilisateurs peu méfiants qui cliquent dessus, courent un risque élevé de saisir des informations sensibles ou de télécharger du contenu nuisible.

Pour cacher leurs intentions malveillantes, les cybercriminels utilisent des techniques astucieuses de dissimulation. C’est ainsi que certains courriels contiennent des propos copiés sur la politique de confidentialité de Microsoft, ce qui contribue à une apparence authentique. D’autres courriels contiennent des liens vers des pages Microsoft ou Bing légitimes, ce qui complique l’identification de ces menaces par les systèmes de sécurité traditionnels.