Une combinaison de vulnérabilités dans une certaine pile Bluetooth permet l’exécution de code dans des véhicules de quatre grands constructeurs automobiles. Cela rend les véhicules vulnérables au suivi GPS, entre autres, dans certains cas spécifiques.

Il s’agit de quatre points faibles dans la pile Bluetooth OpenSynergy BlueSDK, spécifiquement utilisée dans le secteur automobile. La faille a été découverte par l’entreprise de sécurité hongroise PCA Cyber Security et baptisée PerfektBlue.

Des véhicules de Mercedes-Benz, Volkswagen et Skoda, entre autres, sont vulnérables. PerfektBlue pourrait également être utilisée pour pirater les véhicules d’un quatrième constructeur automobile, dont le nom n’a pas été révélé.

Les quatre vulnérabilités (CVE-2024-45434, CVE-2024-45431, CVE-2024-45433 et CVE-2024-45432) peuvent être combinées pour lancer une seule et même attaque lancée contre les véhicules. Pour ce faire, l’attaquant doit se trouver à portée Bluetooth du véhicule (généralement à moins de dix mètres), et celui-ci doit être combiné au système d’info-divertissement. Dans la pratique, cela signifie que vous devez confirmer la connexion dans le véhicule, exactement comme vous combinez votre téléphone à votre voiture.

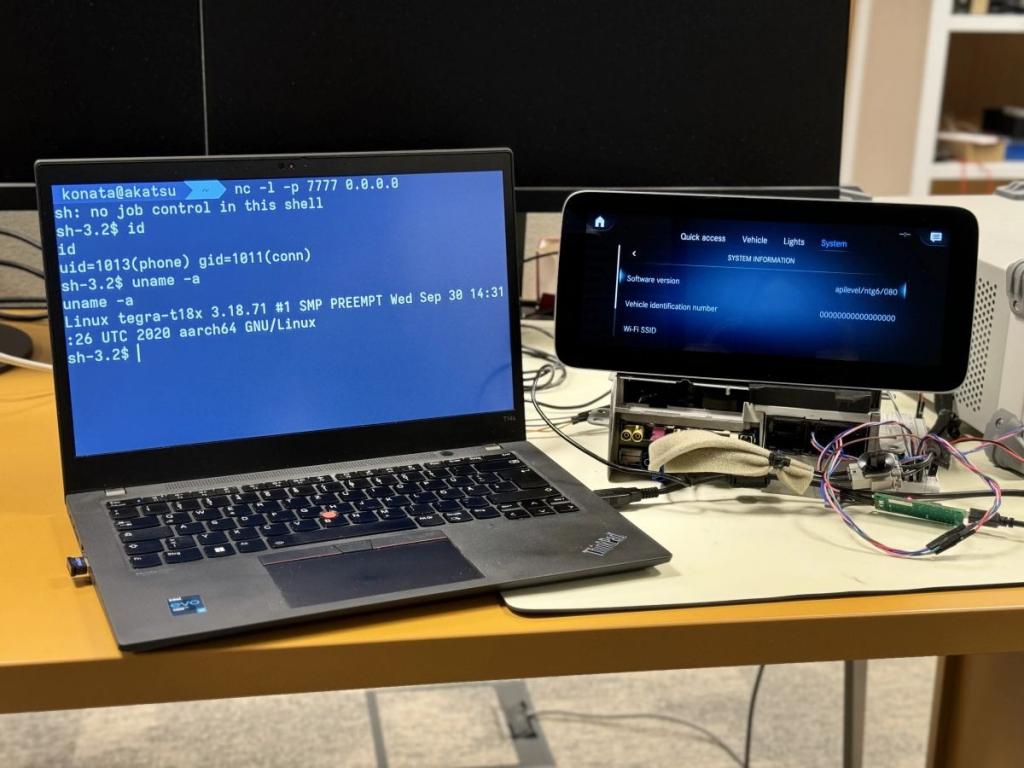

Une fois l’attaque réussie, le pirate est capable d’exécuter du code à distance sur le système. Cela lui permet de suivre les coordonnées GPS des destinations précédentes, d’effectuer des enregistrements audio et de visionner la liste de contacts. Les chercheurs n’excluent pas la possibilité de pirater d’autres systèmes, comme les commandes moteur, à partir de là. Cependant, cela dépend fortement de la conception même des véhicules et du degré d’hermétisme du système d’info-divertissement par rapport aux autres composants. Un tel piratage n’a pas encore été démontré.

Découvert depuis plus d’un an déjà

La découverte de PerfektBlue remonte à plus d’un an, mais n’a été annoncée publiquement que la semaine dernière. PCA Cyber Security avait à ce propos pris contact avec OpenSynergy en mai de l’année dernière, et des correctifs étaient disponibles en septembre.

PCA même insiste sur le fait qu’OpenSynergy a rapidement identifié et traité le problème. Mais contrairement aux smartphones, ordinateurs et autres appareils connectés en permanence, la chaîne d’approvisionnement dans le secteur automobile est beaucoup plus longue et complexe, ce qui signifie qu’il a fallu beaucoup de temps pour que toutes les personnes concernées reçoivent le correctif.

Voilà pourquoi fin juin, un quatrième constructeur s’est manifesté, qui n’était pas encore au courant du problème, et dont le nom n’a pas été divulgué. Les chercheurs n’excluent pas que d’autres marques automobiles, ainsi que des acteurs extérieurs au secteur automobile, soient vulnérables au problème.

On ignore encore dans quelle mesure les voitures concernés ont été corrigées. Un véhicule qui ne reçoit pas de mises à jour en ligne, fait généralement l’objet d’actualisations de son micrologiciel (firmware) lors d’une révision au garage, mais cela n’arrive qu’une fois par an au mieux. Le problème est donc connu et résolu, mais peut-être pas encore partout.

Lisez aussi: Bluetooth 6.1 devient plus sûr et économe en énergie