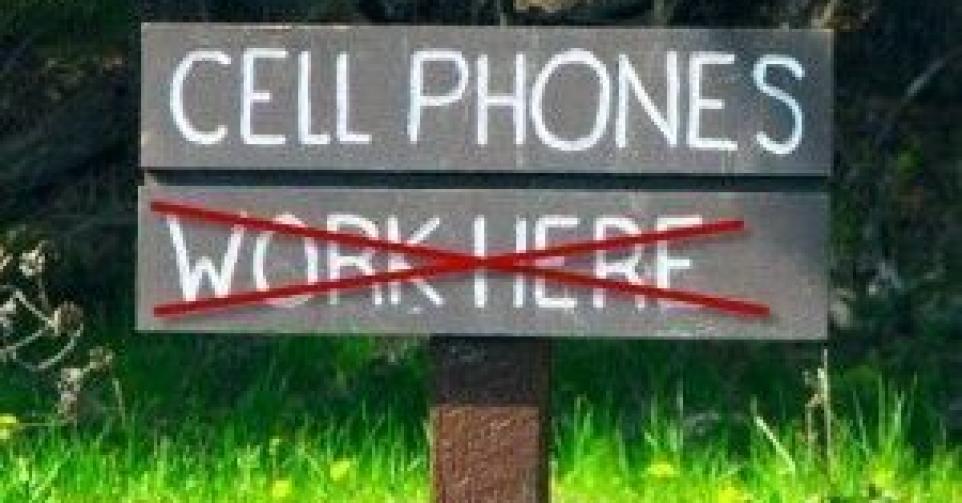

650 dollars seulement pour paralyser un réseau 4G

Les réseaux 4G/LTE sont vulnérables au brouillage (‘jamming’), selon une étude réalisée par Virginia Tech.

Les réseaux 4G/LTE sont vulnérables au brouillage (‘jamming’), selon une étude réalisée par Virginia Tech.

Aux Etats-Unis, l’on prépare le développement d’un ‘nationwide interoperable public safety broadband network’ – FirstNet – et l’on à ce propos collecté pas mal d’informations. L’on a dans le cas d’espèce accordé une grande attention à l’utilisation des réseaux 4G/LTE comme base de FirstNet, mais cela ne serait pas sans danger. Dans sa réponse, VirginaTech explique en effet combien l’accès à un réseau LTE peut être relativement aisément et à moindres frais refusé aux appareils d’utilisateurs finaux.

Au moyen d’un ordinateur portable et d’une ‘software defined radio unit’ (disponible pour 650 dollars, semble-t-il), une attaque déni de service peut être lancée en interférant les signaux de synchronisation entre l’appareil de l’utilisateur final et la station de base. Ces signaux de synchronisation forment une petite partie du trafic global, mais les appareils des utilisateurs finaux font continuellement appel à une série de méthodes de synchronisation pour garder le contact avec une station de base 4G/LTE. En tout, quelque huit attaques seraient possibles sur base de différents sous-systèmes. La connaissance indispensable pour ce faire peut être tirée d’informations publiées sur le standard LTE.

VirginiaTech décrit de manière succincte tant une attaque dite ‘brute force’ qu’une approche qui génère un faux signal. Les chercheurs affirment en outre qu’il s’agit “d’attaques extrêmement efficientes et d’une complexité assez faible”. Le blocage des signaux de la téléphonie sans fil n’est pas neuf, et des brouilleurs (‘jammers’) pour la téléphonie 2G et 3G sont assez souvent installés là où ce genre de trafic téléphonique est ‘diabolique’ (prisons, etc.). La différence avec les attaques 4G/LTE décrites, c’est que ces dernières peuvent manifestement refuser l’accès des appareils des utilisateurs finaux au réseau au moyen d’un seul brouilleur dans une grande zone. Les chercheurs parlaient dans ce cas de “miles”. Il ne faut donc pas s’étonner que dans la conclusion, l’on insiste pour que “l’on prenne des mesures dans l’intérêt de la sécurité publique, afin de réduire la vulnérabilité d’un ‘public safety LTE’ et de diminuer la probabilité d’une attaque de brouillage efficiente”. Dont acte.

Vous avez repéré une erreur ou disposez de plus d’infos? Signalez-le ici